Фейковые инструкции установки Claude Code распространяют инфостилеры через атаки InstallFix

Рост популярности AI-инструментов для разработки привёл к появлению новой волны кибератак. Злоумышленники начали активно использовать поддельные инструкции установки популярных утилит, чтобы заражать компьютеры пользователей вредоносным ПО.

Одной из последних схем стала кампания InstallFix, в рамках которой распространяются фальшивые руководства по установке инструмента Claude Code — CLI-помощника для программирования на базе искусственного интеллекта. Пользователей убеждают выполнить команды из терминала, которые на самом деле загружают инфостилер и крадут конфиденциальные данные.

Эксперты по кибербезопасности предупреждают: атака особенно опасна для разработчиков и технических пользователей, поскольку она эксплуатирует привычную практику копирования команд установки из интернета.

Что такое атаки InstallFix

InstallFix — это разновидность социальной инженерии, основанная на технике ClickFix. В таких атаках пользователя убеждают скопировать и выполнить определённую команду в терминале или командной строке.

На первый взгляд всё выглядит легитимно:

- сайт содержит инструкции по установке популярного инструмента;

- интерфейс полностью копирует оригинальную страницу;

- команды выглядят как стандартные скрипты установки.

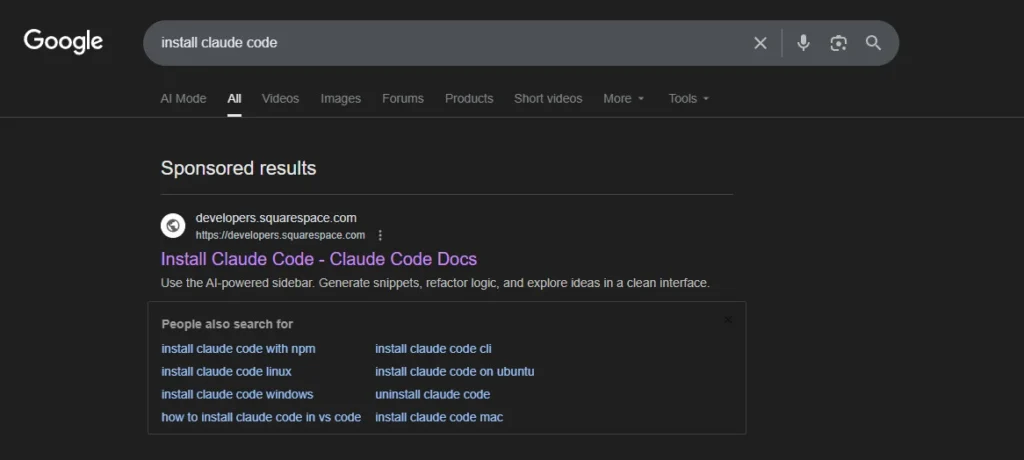

Однако при запуске команда загружает вредоносный скрипт с сервера злоумышленников.

Такая схема особенно эффективна, потому что многие современные инструменты распространяются через однострочные команды установки вроде:

curl https://example.com/install.sh | bash

Пользователь доверяет домену сайта и не проверяет источник скрипта.

Как распространяются фальшивые страницы Claude Code

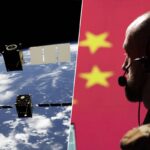

Исследователи обнаружили, что злоумышленники создают почти точные копии официальной страницы установки Claude Code.

Поддельные сайты воспроизводят:

- дизайн и логотипы сервиса

- структуру документации

- боковое меню

- инструкции установки CLI-утилиты

Легальная (вверху) и вредоносная страница (внизу)

Единственное отличие — команды установки. Вместо загрузки скрипта с официального домена они обращаются к серверу злоумышленников.

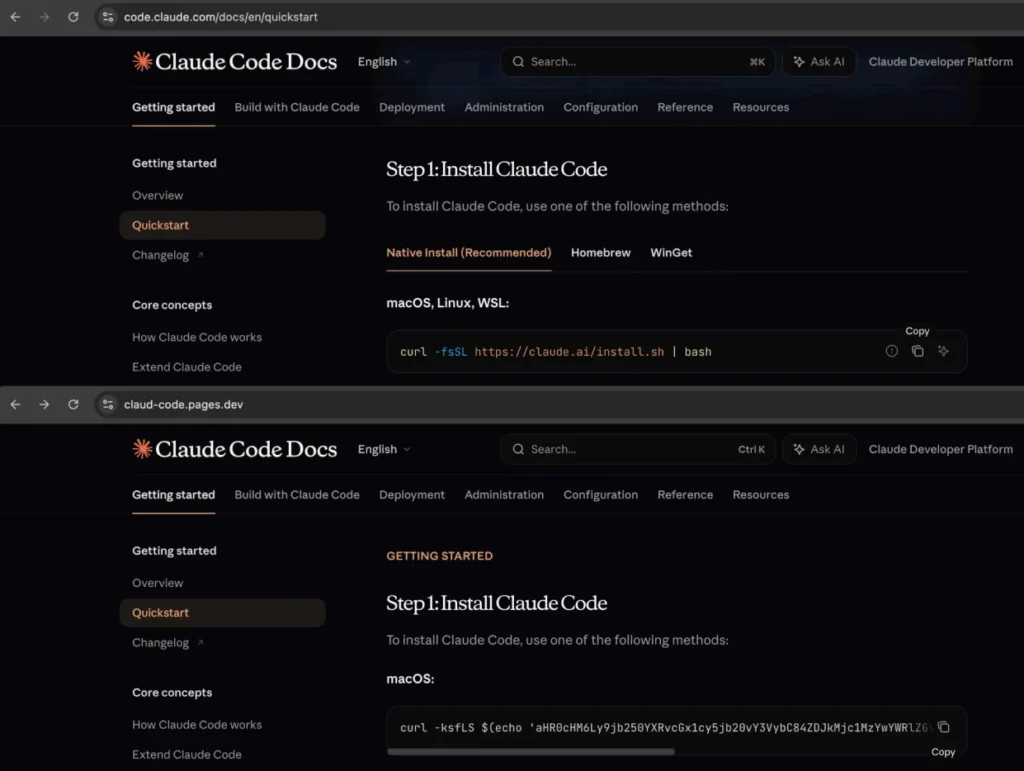

Основные каналы распространения:

- рекламные объявления в поисковых системах

- SEO-оптимизированные страницы

- поддельные инструкции на форумах и в блогах

- ссылки из соцсетей и видеоуроков

Чаще всего пользователи попадают на вредоносные сайты через поисковые запросы вроде:

- Claude Code install

- Claude Code CLI download

- how to install Claude Code

Многие такие страницы продвигаются через спонсируемые результаты поиска (malvertising).

Спонсируемый поиск в Google, продвигающий поддельные сайты для установки Claude

Какое вредоносное ПО устанавливается

Основной полезной нагрузкой в этой кампании является Amatera Stealer — современный инфостилер, появившийся в 2025 году.

После заражения он собирает данные из системы пользователя.

Что может украсть инфостилер

- сохранённые пароли из браузеров

- cookies и токены сессий

- данные криптокошельков

- историю браузера

- системную информацию

- данные автозаполнения

Затем информация отправляется на сервер управления злоумышленников.

Дополнительную опасность представляет то, что вредоносное ПО может использовать инфраструктуру легитимных CDN-сервисов, что затрудняет обнаружение и блокировку.

Руководство по установке клонированного Claude с вредоносными командами

Почему атака оказалась настолько эффективной

Схема InstallFix успешно работает по нескольким причинам.

1. Привычка копировать команды из документации

Многие разработчики регулярно устанавливают инструменты через терминал.

2. Доверие к поисковой выдаче

Пользователи редко проверяют, что реклама в поиске может вести на вредоносный сайт.

3. Популярность AI-инструментов

Интерес к новым инструментам программирования на базе ИИ значительно увеличил число потенциальных жертв.

4. Высокое качество подделок

Фальшивые страницы практически не отличаются от оригинальных.

Как защититься от InstallFix-атак

Чтобы избежать заражения инфостилером, специалисты рекомендуют соблюдать несколько правил.

Основные меры безопасности:

- всегда проверять домен сайта перед выполнением команд

- открывать официальные сайты вручную, а не через рекламу

- не запускать команды из непроверенных источников

- использовать антивирус и системы мониторинга

- проверять скрипты установки перед запуском

Особенно важно соблюдать эти правила при установке CLI-инструментов и open-source программ.

Выводы

Кампания InstallFix показывает, как киберпреступники адаптируют старые методы социальной инженерии под современные технологии.

Использование популярности AI-инструментов и привычек разработчиков делает такие атаки особенно опасными. Фальшивые страницы установки Claude Code демонстрируют, что даже опытные пользователи могут стать жертвами вредоносных инструкций.

Главный вывод — никогда не выполнять команды из терминала, если вы не уверены в их источнике. Простая проверка домена может предотвратить заражение и утечку данных.

Часто задаваемые вопросы

Что такое InstallFix-атака?

Это разновидность социальной инженерии, при которой пользователю предлагают выполнить команду установки программы, но она на самом деле загружает вредоносное ПО.

Почему злоумышленники используют Claude Code?

Инструмент быстро набирает популярность среди разработчиков, поэтому его часто ищут в интернете — это увеличивает вероятность заражения.

Как работает инфостилер Amatera?

После запуска он собирает пароли, cookies, токены сессий, данные браузера и другую конфиденциальную информацию, отправляя её злоумышленникам.

Как понять, что сайт установки поддельный?

Основные признаки — подозрительный домен, рекламная ссылка в поиске и команды установки, скачивающие скрипты с неизвестных серверов.

Можно ли защититься от подобных атак?

Да. Достаточно скачивать инструменты только с официальных сайтов, проверять домены и не запускать команды из непроверенных источников.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Редактор: AndreyEx