Ранее безопасные ключи Google API теперь раскрывают данные Gemini AI

Ключи Google API для таких сервисов, как Карты, встроенные в доступный клиентский код, могут использоваться для аутентификации в помощнике Gemini AI и доступа к конфиденциальным данным.

Исследователи обнаружили почти 3000 таких ключей при сканировании интернет-страниц организаций из различных отраслей, в том числе Google.

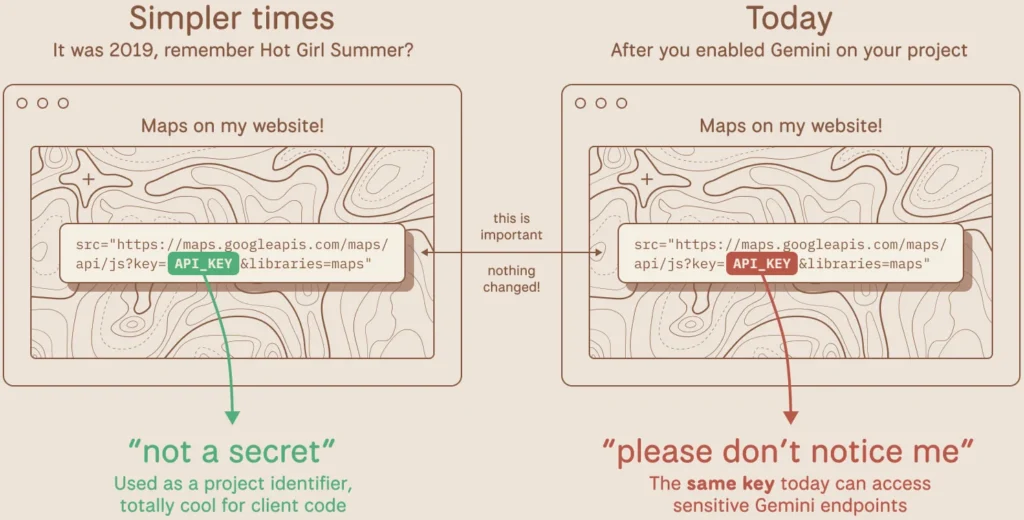

Проблема возникла, когда Google представила своего помощника Gemini и разработчики начали подключать LLM API к своим проектам. До этого ключи Google Cloud API не считались конфиденциальными данными и их можно было без риска публиковать в интернете.

Разработчики могут использовать API-ключи для расширения функциональности проекта, например для загрузки карт на веб-сайт, чтобы поделиться местоположением, для встраивания YouTube, отслеживания использования или сервисов Firebase.

Когда был представлен сервис Gemini, ключи Google Cloud API также использовались в качестве учетных данных для аутентификации помощника Google с искусственным интеллектом.

Исследователи из TruffleSecurity обнаружили проблему и предупредили, что злоумышленники могут скопировать ключ API из исходного кода страницы сайта и получить доступ к конфиденциальным данным, доступным через сервис Gemini API.

Поскольку использование Gemini API платное, злоумышленник может воспользоваться доступом и совершать API-вызовы в своих интересах.

«В зависимости от модели и контекста злоумышленник, использующий максимальное количество вызовов API, может получать тысячи долларов в день с одного аккаунта жертвы», — сообщает Truffle Security.

Исследователи предупреждают, что эти API-ключи годами были доступны в открытом коде JavaScript, а теперь, когда никто этого не заметил, они внезапно получили более опасные привилегии.

Источник: TruffleSecurity

Компания TruffleSecurity проанализировала набор данных Common Crawl за ноябрь 2025 года, репрезентативный срез самых популярных сайтов, и обнаружила более 2800 действующих ключей Google API, которые были публично раскрыты в коде.

По данным исследователей, некоторые из этих ключей использовались крупными финансовыми учреждениями, охранными компаниями и рекрутинговыми агентствами. Они сообщили о проблеме в Google, предоставив образцы данных из своей инфраструктуры.

В одном случае ключ API, выступающий в качестве идентификатора, использовался как минимум с февраля 2023 года и был встроен в исходный код общедоступного веб-сайта одного из продуктов Google.

Открытый ключ Google

Источник: TruffleSecurity

Truffle Security протестировала ключ, вызвав конечную точку /models Gemini API и просмотрев список доступных моделей.

Исследователи сообщили Google о проблеме 21 ноября прошлого года. После продолжительной переписки 13 января 2026 года Google классифицировала уязвимость как «повышение привилегий в рамках одного сервиса».

В заявлении для BleepingComputer компания Google сообщила, что ей известно об этой публикации и что она «сотрудничала с исследователями для решения проблемы».

«Мы уже приняли превентивные меры для обнаружения и блокировки утекших API-ключей, с помощью которых злоумышленники пытаются получить доступ к API Gemini», — сообщил BleepingComputer представитель Google.

Компания Google заявила, что новые ключи AI Studio по умолчанию будут иметь доступ только к Gemini, а в случае утечки ключей API доступ к Gemini будет заблокирован. При обнаружении утечки будут отправляться предупреждающие уведомления.

Разработчикам следует проверить, включен ли Gemini (Generative Language API) в их проектах, а также проверить все ключи API в своей среде, чтобы убедиться, что ни один из них не находится в открытом доступе, и немедленно сменить их.

Исследователи также предлагают использовать инструмент с открытым исходным кодом TruffleHog для обнаружения открытых ключей в коде и репозиториях.

Редактор: AndreyEx